今天的车辆已逐渐由软件来定义,每辆车中上百个ECU 和上亿的海量代码,导致工程师花费数周时间试图找出破坏车辆安全、性能或功能的单个错误。车辆网络连接的快速发展正在迅速成为汽车网络安全的最大威胁,紧靠传统的IT网络安全方法已无法解决这个问题。

车联网生态系统

如果我们将车辆与传统 IT 网络进行比较,每辆车都是一个具有众多端点的虚拟局域网(每个 ECU 都可以视为一个端点)。就像IT局域网和端点一样,它们容易受到网络攻击。

制造商必须实施比IT网络安全的机制更广泛的、更强大的汽车网络安全机制。用于IT网络安全的方法与联网车辆的某些子系统相关,但对于其他子系统,则需要针对特定于车辆的联网汽车数据和安全保护的方法。

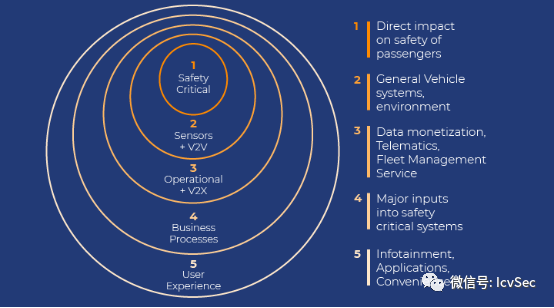

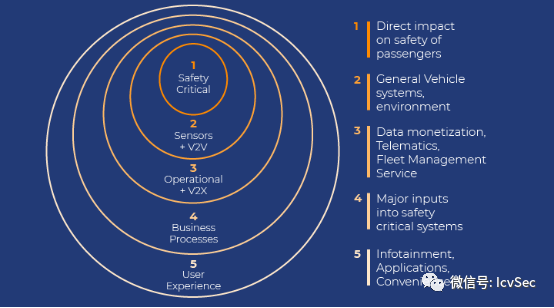

车联网生态系统可以分为五个相互关联的子系统:

1. 安全关键子系统(safety critical subsystem):对车辆乘客和其他人的安全有直接影响,比如动力总成部件

2. 传感器和V2V通信:为功能安全关键子系统提供主要的输入

3. 运营和V2X通信:普通的、非关键Safety子系统,以及车辆环境控制组件

4. 业务流程:数据货币化、远程信息处理、车队管理系统 (FMS) 相关的组件

5. 用户体验 (UE) :信息娱乐、应用程序和便利组件

什么是汽车网络安全?

那么什么是汽车网络安全,它与 IT 安全有何不同?

联网车辆需要强大的处理能力、大量的数据存储和众多的通信通道。几乎所有车辆的功能子系统都参与了上图所示的分层网络,并且都受到了白帽黑客和黑帽黑客的攻击。

传统的 IPS 和 IDS 技术为第 3-5 层中与安全无关的开放子系统提供足够的保护和报告,并依赖启发式(heuristics)、机器学习和其他被动的方法(reactive methods)来识别和处理攻击。

然而,当我们在第1层和第2层转向安全关键操作时,联网汽车必须作为具有确定性能力的封闭系统进行维护,这种能力是预防性的,而不是被动的。这毕竟是生死攸关的事!

针对安全关键子系统的网络攻击

虽然失去无线电使用或遭受数据泄露,虽然令人不快或有所损害,但不会危及乘客的安全。然而,对于第1层和第2层传感器和V2V通信以及所有安全关键功能来说,情况并非如此。在这里,我们需要完善的、确定性的实时网络安全。

相关传感器和网关包括:

· V2V/VI网关

· 雷达传感器

· 激光雷达传感器

· 相机传感器

· 超声波传感器

安全关键子系统包括:

· 刹车、油门、转向和点火钥匙

· 安全气囊

· ADAS计算机和传感器

· 防锁刹车系统

· 电子稳定程序/子系统

在这种情况下,我们最终关注的是可能危及生命和财产的攻击类型,这解释了汽车网络安全的重要性:

· V2V/V2I 网关身份认证、完整性和拒绝服务

· 传感器验证与网络安全,射频信号的验证与干扰

· 恶意软件:获得对安全关键 ECU 的控制

· 恶意软件:控制ECU或组件的通信

· 通信中断(拒绝服务) :发生在CAN总线的关键部分

· 供应链中疏忽:原始组件被恶意软件感染的部分替换

· 软件/固件管理中的缺陷:其中原始软件/固件组件被恶意软件感染的对应组件替换

确定性汽车网络安全

对于乘客和车辆安全等安全关键级别(Safety Critical level)来说,确定性的网络安全机制是强制性的。我们不能依赖IT网络安全的事后补救方法。当生命危在旦夕时,不能出现误报和漏报。

安全关键子系统(Safety Critical Subsystem)在保护车辆、驾驶员和乘客的安全方面发挥着至关重要的作用。在这种情况下,网络安全解决方案的实施必须符合非常严格的要求,因为我们的生活依赖于它:

· 确定性和可靠的机制要求是可验证和可证明的,并能实时检测和防止网络威胁(最好是在硬件上)。软件解决方案是不够的,因为需要安全专家进行事后分析或容易出现误报。

· 为每个硬件/软件/固件新版本(包括内置的网络安全组件)都有正式的文档记录,并对功能安全(safety)进行认证。

· OEM 和 Tier1 产品开发流程必须扩展以包括网络安全过程,从而防止流氓硬件和软件/固件等通过生产线和维护站点进入供应链。

· 下载新版本的软件/固件必须使用镜像签名机制。

设计安全(secure by design)

驾驶员的偏好和愿望发生了巨大变化。消费者想要定制的体验,而行业正在适应这些需求。个性化和连接性的增加意味着更多的软件,但这并不意味着更大的脆弱性。

确定性网络安全(Deterministic security)(或设计安全secure by design)要求必须对所有潜在的操作排列进行全面建模,并且任何通信或流程执行都不能使子系统脱离可接受的行为范围。安全机制的威胁不可知论意味着:任何来源的、任意类型的(无论是否可预见)安全攻击,都不能危及任何安全关键的 ECU 或通信。

安全设计(secure by design)车辆使原始设备制造商能够在不影响汽车网络安全的情况下提供先进的驾驶体验。

后面我们将逐步介绍行业的一些确定性网络安全机制的原理和应用。

今天的车辆已逐渐由软件来定义,每辆车中上百个ECU 和上亿的海量代码,导致工程师花费数周时间试图找出破坏车辆安全、性能或功能的单个错误。车辆网络连接的快速发展正在迅速成为汽车网络安全的最大威胁,紧靠传统的IT网络安全方法已无法解决这个问题。

车联网生态系统

如果我们将车辆与传统 IT 网络进行比较,每辆车都是一个具有众多端点的虚拟局域网(每个 ECU 都可以视为一个端点)。就像IT局域网和端点一样,它们容易受到网络攻击。

制造商必须实施比IT网络安全的机制更广泛的、更强大的汽车网络安全机制。用于IT网络安全的方法与联网车辆的某些子系统相关,但对于其他子系统,则需要针对特定于车辆的联网汽车数据和安全保护的方法。

车联网生态系统可以分为五个相互关联的子系统:

1. 安全关键子系统(safety critical subsystem):对车辆乘客和其他人的安全有直接影响,比如动力总成部件

2. 传感器和V2V通信:为功能安全关键子系统提供主要的输入

3. 运营和V2X通信:普通的、非关键Safety子系统,以及车辆环境控制组件

4. 业务流程:数据货币化、远程信息处理、车队管理系统 (FMS) 相关的组件

5. 用户体验 (UE) :信息娱乐、应用程序和便利组件

什么是汽车网络安全?

那么什么是汽车网络安全,它与 IT 安全有何不同?

联网车辆需要强大的处理能力、大量的数据存储和众多的通信通道。几乎所有车辆的功能子系统都参与了上图所示的分层网络,并且都受到了白帽黑客和黑帽黑客的攻击。

传统的 IPS 和 IDS 技术为第 3-5 层中与安全无关的开放子系统提供足够的保护和报告,并依赖启发式(heuristics)、机器学习和其他被动的方法(reactive methods)来识别和处理攻击。

然而,当我们在第1层和第2层转向安全关键操作时,联网汽车必须作为具有确定性能力的封闭系统进行维护,这种能力是预防性的,而不是被动的。这毕竟是生死攸关的事!

针对安全关键子系统的网络攻击

虽然失去无线电使用或遭受数据泄露,虽然令人不快或有所损害,但不会危及乘客的安全。然而,对于第1层和第2层传感器和V2V通信以及所有安全关键功能来说,情况并非如此。在这里,我们需要完善的、确定性的实时网络安全。

相关传感器和网关包括:

· V2V/VI网关

· 雷达传感器

· 激光雷达传感器

· 相机传感器

· 超声波传感器

安全关键子系统包括:

· 刹车、油门、转向和点火钥匙

· 安全气囊

· ADAS计算机和传感器

· 防锁刹车系统

· 电子稳定程序/子系统

在这种情况下,我们最终关注的是可能危及生命和财产的攻击类型,这解释了汽车网络安全的重要性:

· V2V/V2I 网关身份认证、完整性和拒绝服务

· 传感器验证与网络安全,射频信号的验证与干扰

· 恶意软件:获得对安全关键 ECU 的控制

· 恶意软件:控制ECU或组件的通信

· 通信中断(拒绝服务) :发生在CAN总线的关键部分

· 供应链中疏忽:原始组件被恶意软件感染的部分替换

· 软件/固件管理中的缺陷:其中原始软件/固件组件被恶意软件感染的对应组件替换

确定性汽车网络安全

对于乘客和车辆安全等安全关键级别(Safety Critical level)来说,确定性的网络安全机制是强制性的。我们不能依赖IT网络安全的事后补救方法。当生命危在旦夕时,不能出现误报和漏报。

安全关键子系统(Safety Critical Subsystem)在保护车辆、驾驶员和乘客的安全方面发挥着至关重要的作用。在这种情况下,网络安全解决方案的实施必须符合非常严格的要求,因为我们的生活依赖于它:

· 确定性和可靠的机制要求是可验证和可证明的,并能实时检测和防止网络威胁(最好是在硬件上)。软件解决方案是不够的,因为需要安全专家进行事后分析或容易出现误报。

· 为每个硬件/软件/固件新版本(包括内置的网络安全组件)都有正式的文档记录,并对功能安全(safety)进行认证。

· OEM 和 Tier1 产品开发流程必须扩展以包括网络安全过程,从而防止流氓硬件和软件/固件等通过生产线和维护站点进入供应链。

· 下载新版本的软件/固件必须使用镜像签名机制。

设计安全(secure by design)

驾驶员的偏好和愿望发生了巨大变化。消费者想要定制的体验,而行业正在适应这些需求。个性化和连接性的增加意味着更多的软件,但这并不意味着更大的脆弱性。

确定性网络安全(Deterministic security)(或设计安全secure by design)要求必须对所有潜在的操作排列进行全面建模,并且任何通信或流程执行都不能使子系统脱离可接受的行为范围。安全机制的威胁不可知论意味着:任何来源的、任意类型的(无论是否可预见)安全攻击,都不能危及任何安全关键的 ECU 或通信。

安全设计(secure by design)车辆使原始设备制造商能够在不影响汽车网络安全的情况下提供先进的驾驶体验。

后面我们将逐步介绍行业的一些确定性网络安全机制的原理和应用。